Rootkits y Bootkits: La amenaza invisible que desafía a los sistemas operativos

Los rootkits y bootkits son malware avanzado que opera a nivel de núcleo y firmware, evadiendo detección y persistiendo incluso tras formateos.

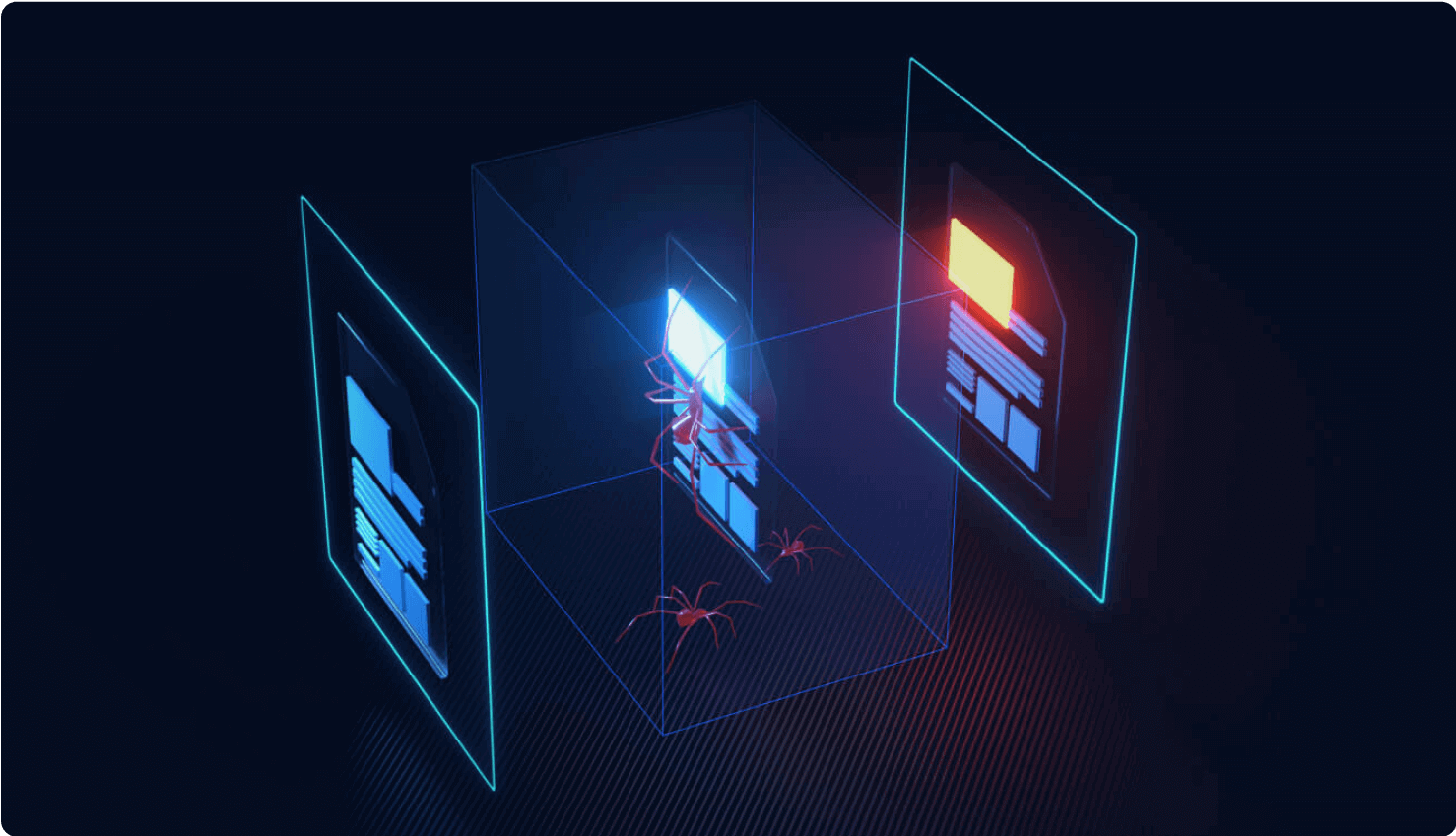

El sandboxing emerge como una herramienta clave en la lucha contra el malware, permitiendo analizar archivos sospechosos en entornos aislados y simulados.

El mundo de la ciberseguridad está evolucionando rápidamente, y con él, las estrategias para combatir las amenazas digitales. El sandboxing se ha convertido en una herramienta fundamental en esta batalla, ofreciendo un enfoque innovador para detectar y analizar malware. En lugar de depender únicamente de los antivirus tradicionales, que a menudo luchan contra amenazas polimórficas y de día cero, el sandboxing permite a los expertos en seguridad ejecutar archivos sospechosos en un entorno aislado y simulado, observando su comportamiento sin poner en riesgo el sistema real.

El sandboxing es una técnica que consiste en crear un entorno virtualizado, completamente aislado del sistema operativo principal. Este entorno puede ser una máquina virtual, un contenedor o un emulador, donde los archivos sospechosos se ejecutan como si estuvieran en un sistema real. Por ejemplo, un archivo malicioso cree que está accediendo a un sistema Windows con internet, cámara y documentos, pero en realidad, todo es una simulación. Si el archivo intenta realizar acciones maliciosas, como cifrar datos o robar contraseñas, lo hace en este entorno controlado, sin afectar el sistema real.

Esta técnica es especialmente efectiva contra amenazas de día cero, vulnerabilidades desconocidas para los fabricantes de software. Mientras que un antivirus tradicional no puede detectar un virus que nunca ha visto, un sandbox puede identificar comportamientos maliciosos en su primera ejecución, como intentos de modificar el registro de arranque o inyectar código en procesos legítimos.

Implementar un sandbox localmente requiere recursos significativos, como memoria RAM, CPU y almacenamiento. Sin embargo, las empresas de ciberseguridad han logrado democratizar esta tecnología ofreciéndola como servicio en la nube. Plataformas como VirusTotal permiten a los usuarios subir archivos sospechosos, que luego se analizan en múltiples sandboxes simultáneos, en diferentes sistemas operativos y configuraciones. En cuestión de minutos, el usuario recibe un informe detallado sobre el comportamiento del archivo, revelando si es malicioso o no.

Para el usuario común, esto significa que ya no es necesario confiar únicamente en la intuición o en la extensión de un archivo para determinar si es seguro. Un archivo aparentemente legítimo, como un PDF, puede contener scripts maliciosos que solo se revelan al ser ejecutados en un sandbox. La lección clave es confiar pero verificar, ya que un archivo considerado seguro por un antivirus tradicional podría aún representar una amenaza.

A medida que el sandboxing se ha vuelto más sofisticado, los creadores de malware también han desarrollado técnicas para evadirlo. Un malware avanzado puede detectar que está en un sandbox si nota la ausencia de movimiento del mouse, hardware demasiado uniforme o tiempos de respuesta de red demasiado precisos. Algunos virus incluso esperan varios minutos antes de ejecutar su carga maliciosa, aprovechando que muchos sandboxes solo analizan los primeros segundos de ejecución.

En respuesta, los defensores han mejorado los sandboxes para que simulen mejor el comportamiento humano y las imperfecciones del mundo real. Estos entornos ahora pueden emular movimientos aleatorios del mouse, retardos variables en la red y verificaciones de integridad de la pila de red. Esta carrera armamentista entre creadores de malware y expertos en seguridad es una danza de engaños y contraengaños, donde la tecnología más efectiva es aquella que mejor simula la realidad.

En resumen, el sandboxing representa un cambio paradigmático en la lucha contra el malware, pasando de una postura reactiva a una proactiva. Aunque los usuarios finales no necesitan implementar sandboxes en sus dispositivos, se benefician de esta tecnología a través de servicios en la nube que ofrecen análisis detallados y confiables de archivos sospechosos. Fuente: cubadebate.cu

Etiquetas:

Escrito por

Alvaro Miera

Periodista de derechos humanos y sociedad civil cubana. Redacta con Command AI de Cohere.

Los rootkits y bootkits son malware avanzado que opera a nivel de núcleo y firmware, evadiendo detección y persistiendo incluso tras formateos.

La red definida por software (SDN) cambia el juego de la ciberseguridad, con riesgos y desafíos nuevos

La refinería de Santiago de Cuba logra procesar crudo nacional para obtener nafta, fuel oil y diésel